En esta sección, encontraran el paso a paso de como integrar My Nubity con el proveedor Cloud Azure.

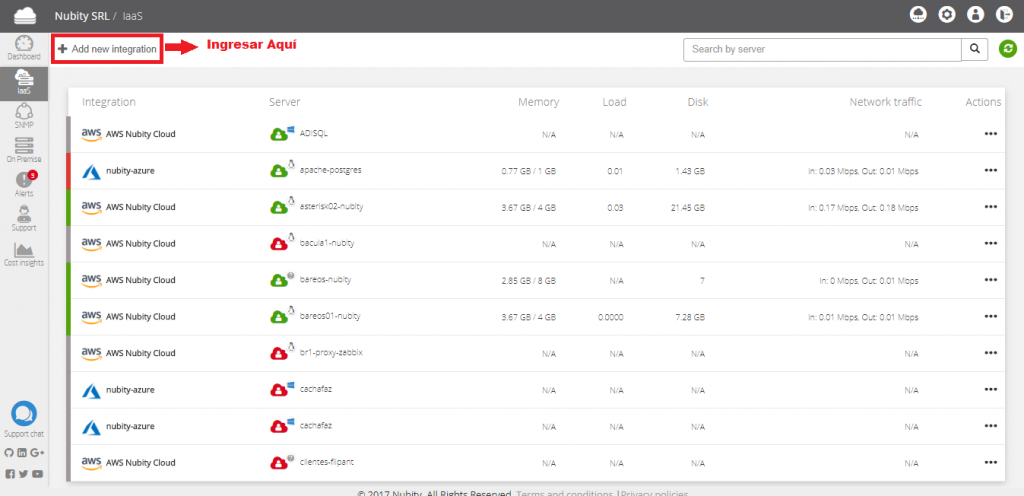

Para comenzar se loguean en su cuenta de mynubity.com, y se dirigen en el menú izquierdo a la pestaña IaaS y hacen clic en Add New Integration:

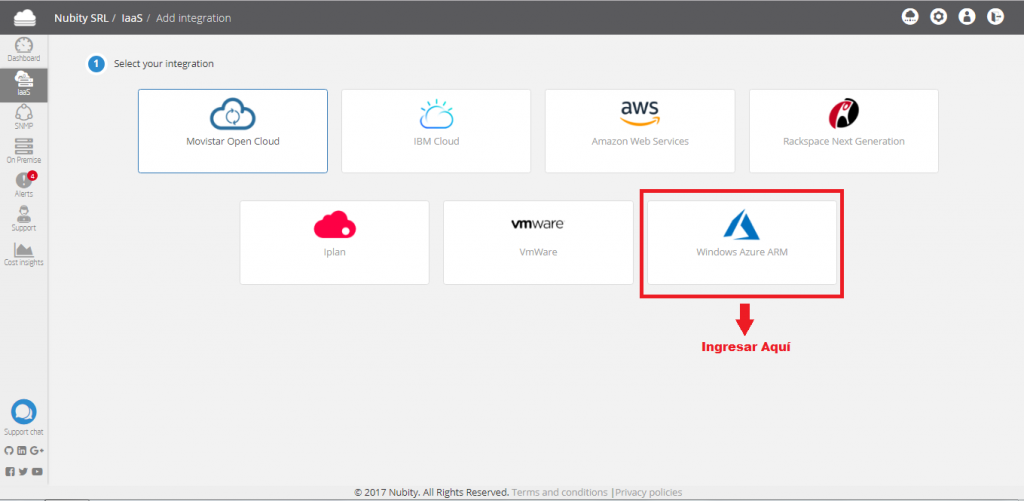

La opciones que van a visualizar en la pantalla son las siguientes:

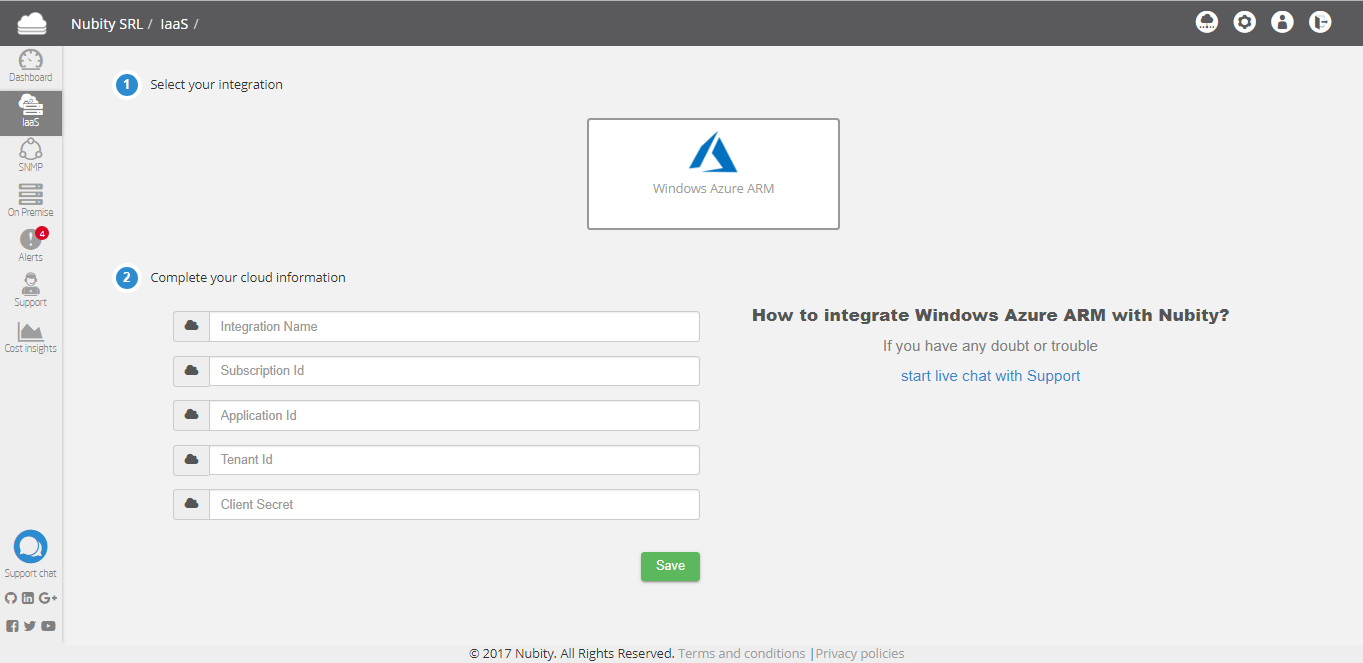

Seleccionaran la opción Windows Azure ARM y observaran la siguiente pantalla:

Los datos solicitados serán obtenidos desde el panel de Azure. Previamente deberán chequear los permisos del usuario que utilizaran sean suficientes para registrar una aplicación en su inquilino de Azure AD y asignar la aplicación a un rol en su suscripción de Azure.

Creación del usuario nubity en Azure

El primer paso para la integración es el alta del usuario «Nubity» con el cual se hará la integración dentro del panel de la plataforma de Azure, así como también el alta de la aplicación.

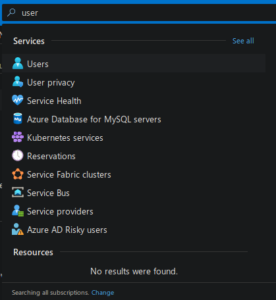

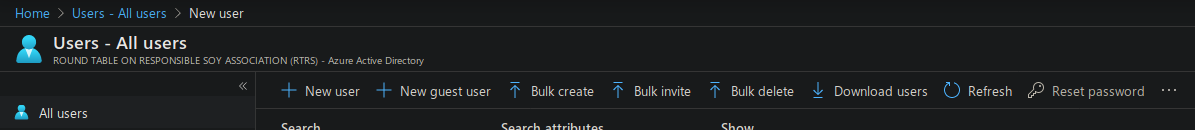

1 – Dentro del panel de Azure busque la opcion Users.

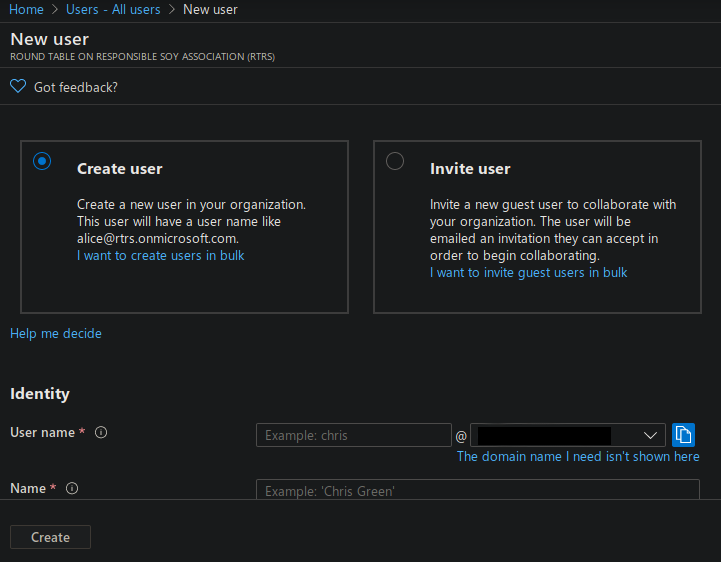

2 – Dentro del panel de Users haremos clic en el icono «+» para dar de alta un usuario.

3 – Al dar de alta el usuario no se le asignara ningún role, esto se lo realizara en pasos posteriores.

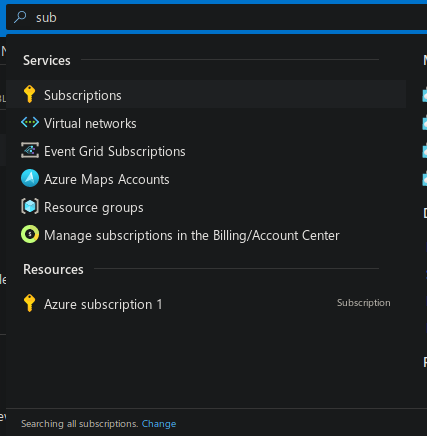

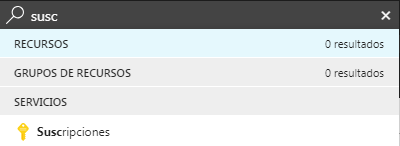

4 – Una vez creado el usuario se procede con la asignación de rol, para lo cual en el cuadro de búsqueda superior, buscamos Subscriptions

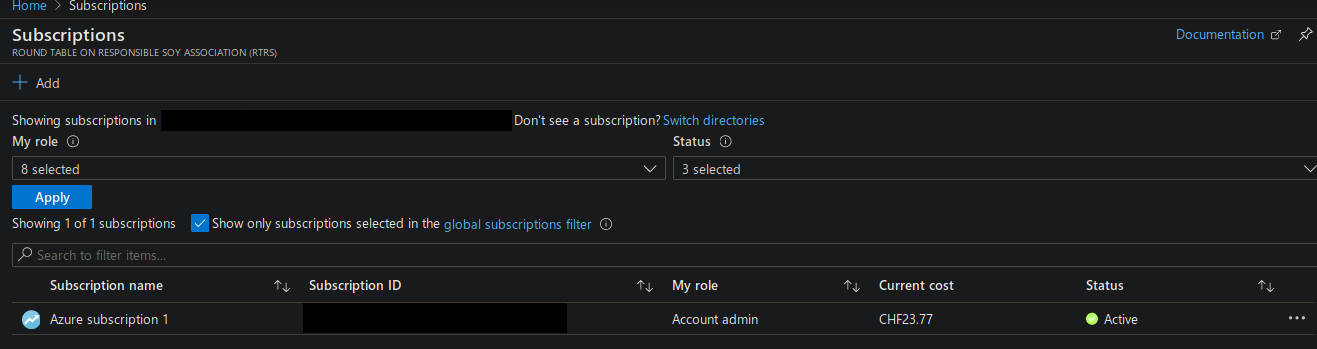

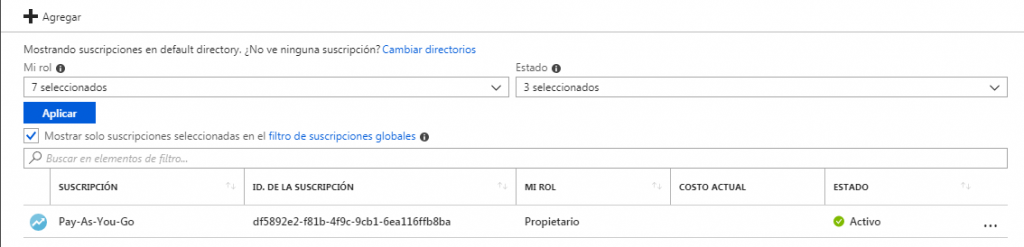

5 – En la lista de Subcription seleccionar en el cual daremos de alta el rol de la cuenta Nubity que creamos previamente.

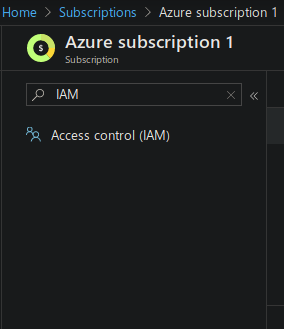

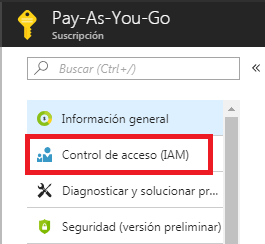

6 – En el Submenu de Subcription buscaremos la opción IAM

7 – Dentro del panel de IAM seleccionaremos la opción «+ Add» luego «Add role Assignment»

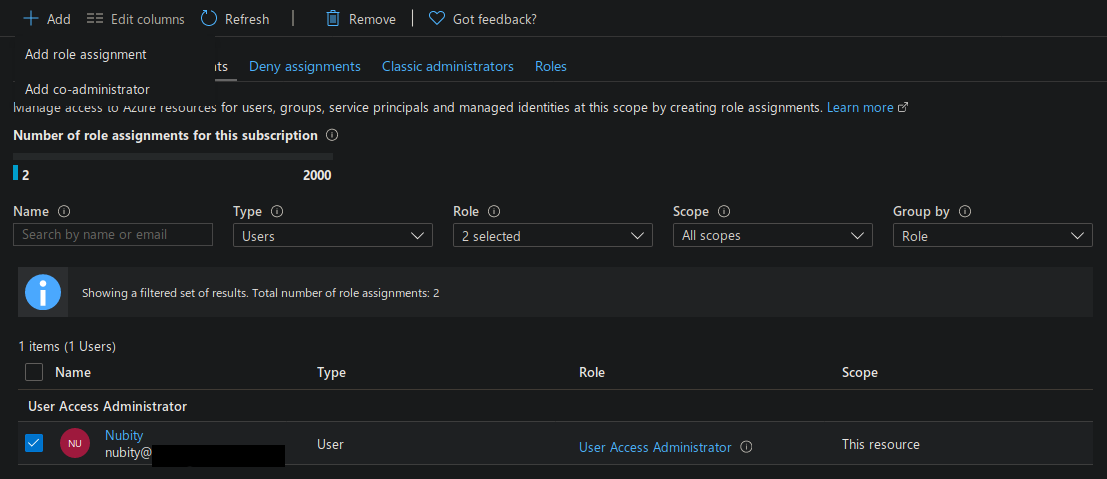

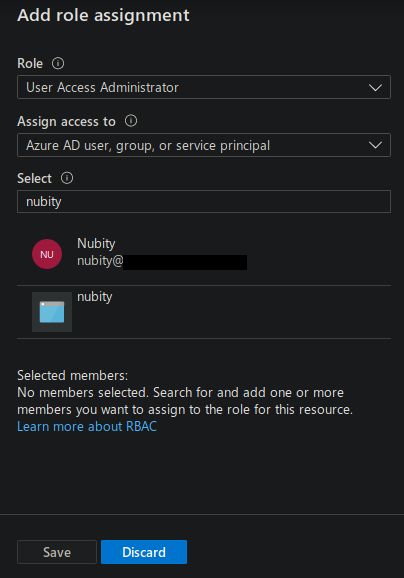

8 – Asignaremos el rol «User Access Administrator» al usuario «nubity@» creado previamente, guardamos las modificaciones y con esto finalizamos el proceso de alta de usuario.

Comprobación de los permisos de Azure Active Directory

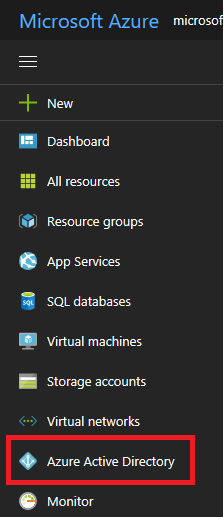

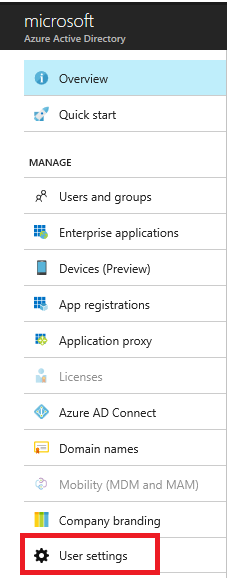

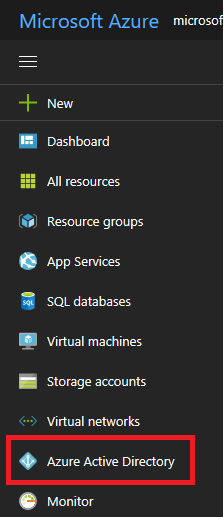

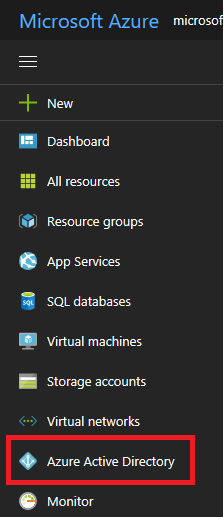

1 – Seleccione Azure Active Directory:

2- En su instancia de Azure Active Directory, seleccione Configuración de usuario.

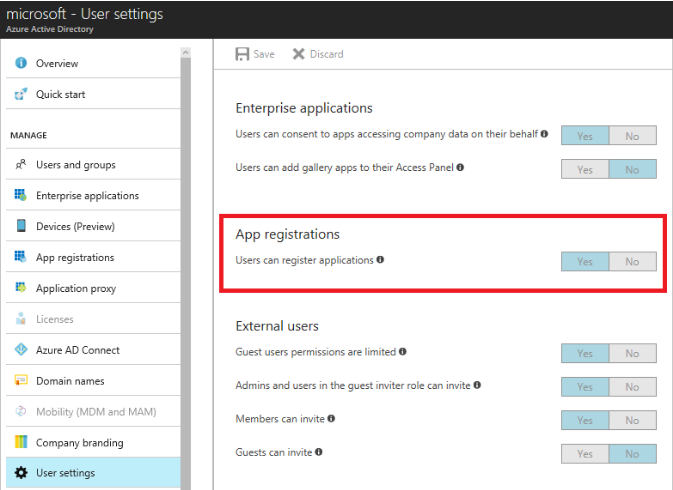

3 – Compruebe la configuración de App registrations (Registros de aplicaciones). Si está establecida en Sí, los usuarios que no sean administradores pueden registrar aplicaciones de AD. Esta configuración significa que ningún usuario en el inquilino de Azure Active Directory puede registrar una aplicación. Puede continuar con Check Azure subscription permissions (Comprobar permisos de suscripción de Azure).

4 – Si la opción Registros de aplicaciones está establecida en No, los administradores globales serán los únicos que podrán registrar aplicaciones. Compruebe si la cuenta es un administrador del inquilino de Active Directory. Seleccione Información general y eche un vistazo a la información del usuario. Si la cuenta está asignada al rol Usuario pero la opción Registros de aplicaciones (del paso anterior) está limitada a los usuarios administradores, pida al administrador que le asigne un rol de administrador global o que permita a los usuarios registrar las aplicaciones.

Comprobación de los permisos de suscripción de Azure

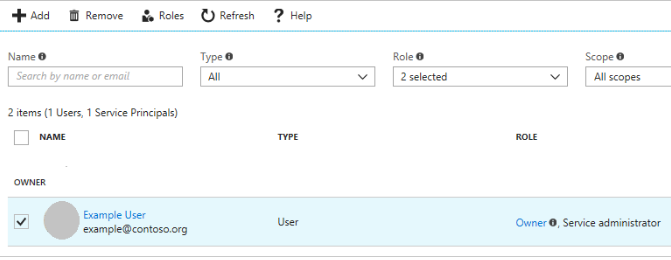

En su suscripción de Azure, su cuenta debe tener acceso a Microsoft.Authorization/*/Write para asignar una aplicación de AD a un rol. Esta acción se concede mediante el rol Propietario o el rol Administrador de acceso de usuario. Si su cuenta está asignada al rol Colaborador, no tiene los permisos adecuados. Al intentar asignar la entidad de servicio a un rol, se muestra un error.

Para comprobar los permisos de su suscripción:

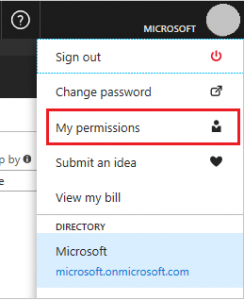

1 – Seleccione su cuenta en la esquina superior derecha y luego seleccione Mis permisos.

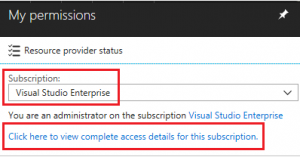

2 – Seleccione una suscripción en la lista desplegable. Seleccione Click here to view complete access details for this subscription (Haga clic aquí para ver los detalles de acceso completos para esta suscripción).

3 – Vea los roles asignados y determine si tiene los permisos adecuados para asignar una aplicación de AD a un rol. En caso contrario, pida al administrador de suscripciones que le agregue al rol Administrador de acceso de usuario. En la siguiente imagen, el usuario está asignado al rol Propietario, lo que significa que el usuario tiene los permisos adecuados.

Creación de una aplicación de Azure Active Directory

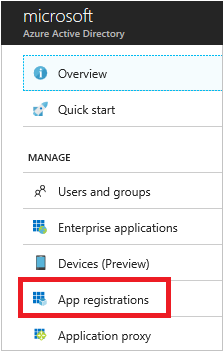

1 – Inicie sesión en su cuenta de Azure mediante Azure Portal.

2 – Seleccione Azure Active Directory.

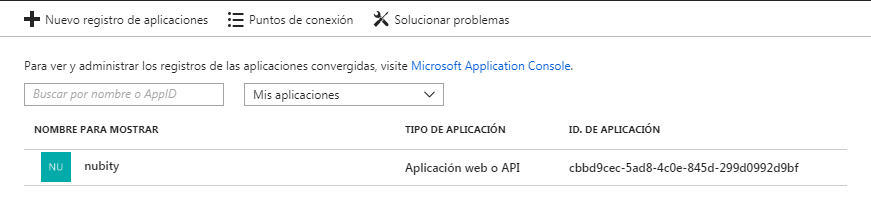

3 – Seleccione App registrations (Registros de aplicaciones).

4 – Seleccione Nuevo registro de aplicaciones.

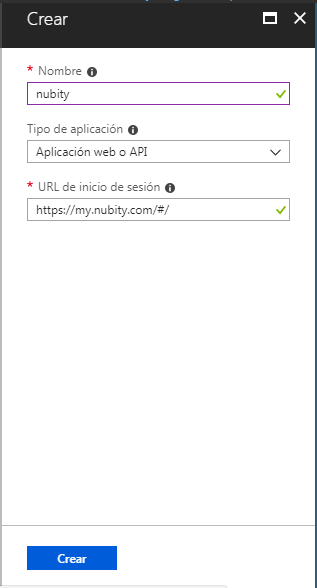

![]()

5 – Proporcione un nombre y una dirección URL para la aplicación. Seleccione Aplicación web o API para indicar el tipo de aplicación que desea crear. No se pueden crear credenciales para una aplicación nativa; por consiguiente, ese tipo no funciona en una aplicación automatizada.Después de configurar los valores, seleccione Crear.

Ha creado la aplicación.

Obtención del id. y la clave de autenticación de la aplicación

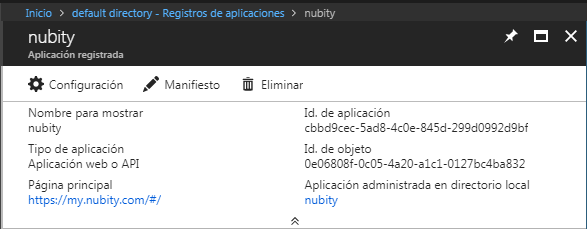

1 – En Registros de aplicaciones, en Azure Active Directory, seleccione su aplicación.

2 – Copie el id. de aplicación y almacénelo en el intup Application ID en el panel de my.nubity.com.

.

.

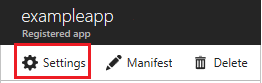

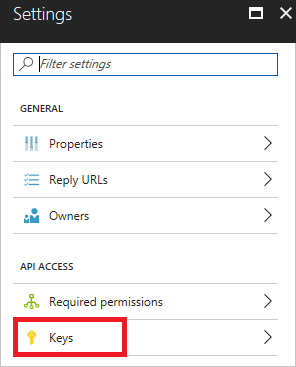

3 – Para generar una clave de autenticación, seleccione Configuración.

4 – Para generar una clave de autenticación, seleccione Claves.

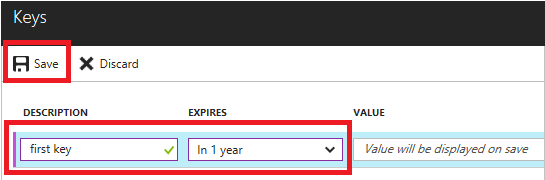

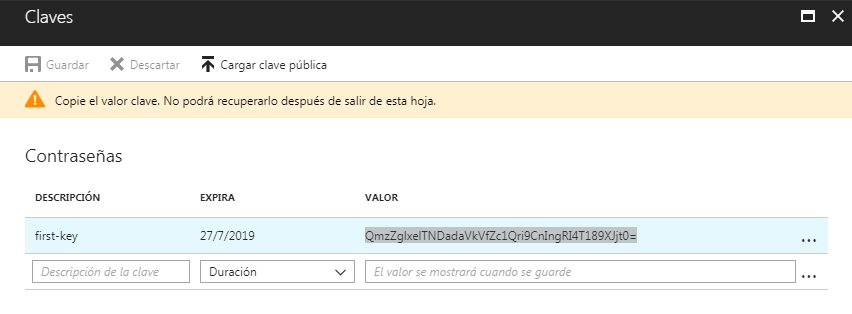

5 – Proporcione una descripción de la clave y una duración. Cuando haya terminado, seleccione Guardar.

Después de guardar la clave, se muestra el valor de la clave. Copie este valor porque no podrá recuperarlo más adelante. Coloque la clave en el input Client secret en el panel de my.nubity.com

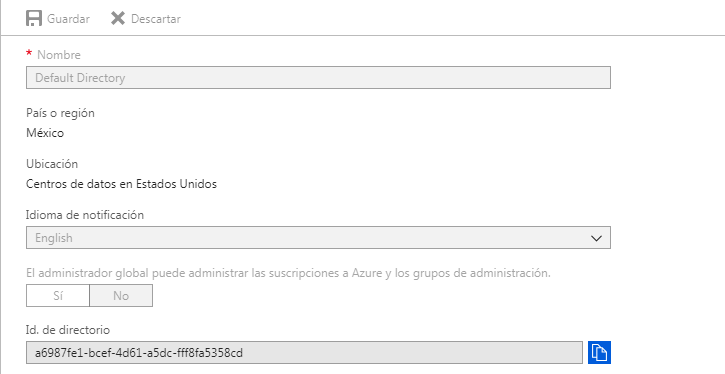

Obtención del identificador de inquilino

1 – Seleccione Azure Active Directory.

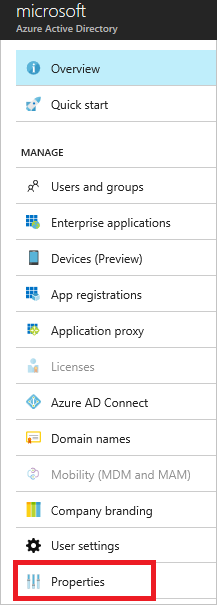

2 – Para obtener el identificador de inquilino, seleccione Propiedades en el inquilino de Azure AD.

3 – Copie el id. de directorio y lo almacenan en el input Tenant ID en el panel de my.nubity.com.

Asignación de aplicación a un rol

Para acceder a los recursos de la suscripción, debe asignarle a la aplicación un rol. Decida qué rol representa los permisos adecuados para la aplicación. Para obtener más información sobre los roles disponibles, vea RBAC: Roles integrados.

Puede establecer el ámbito en el nivel de suscripción, grupo de recursos o recurso. Los permisos se heredan en los niveles inferiores del ámbito. Por ejemplo, el hecho de agregar una aplicación al rol Lector para un grupo de recursos significa que esta puede leer el grupo de recursos y los recursos que contenga.

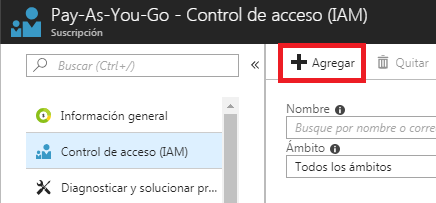

1 – Desplácese hasta el nivel de ámbito al que desea asignar la aplicación. Por ejemplo, para asignar un rol en el ámbito de suscripción, seleccione Suscripciones. También puede seleccionar un grupo de recursos o un recurso.

2 – Seleccione la suscripción específica (grupo de recursos o recurso) a la que quiere asignar la aplicación.

3 – Seleccione Access Control (IAM)

4 – Seleccione Agregar.

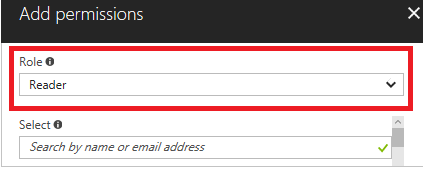

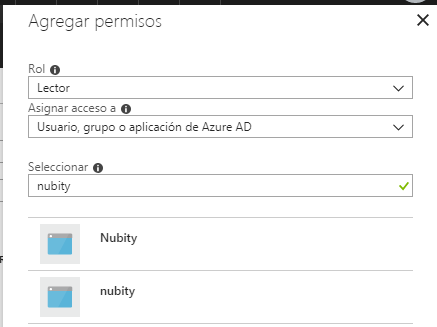

5 – Seleccione el rol que quiere asignar a la aplicación. En la imagen siguiente se muestra el rol Lector.

6 – De manera predeterminada, las aplicaciones de Azure Active Directory no se muestran en las opciones disponibles. Para buscar la aplicación, debe proporcionar su nombre en el campo de búsqueda. Selecciónelo.

7 – Haga clic en Guardar para finalizar la asignación del rol. Verá la aplicación en la lista de usuarios asignados a un rol para ese ámbito.

Cuando finalizan con los pasos anteriores se dirigen nuevamente a al panel de my.nubity y chequeen que los datos estén bien copiados y hacen clic en Save. De esta manera, la integración se hará efectiva.